2025年5月14日

目次

もっと見る

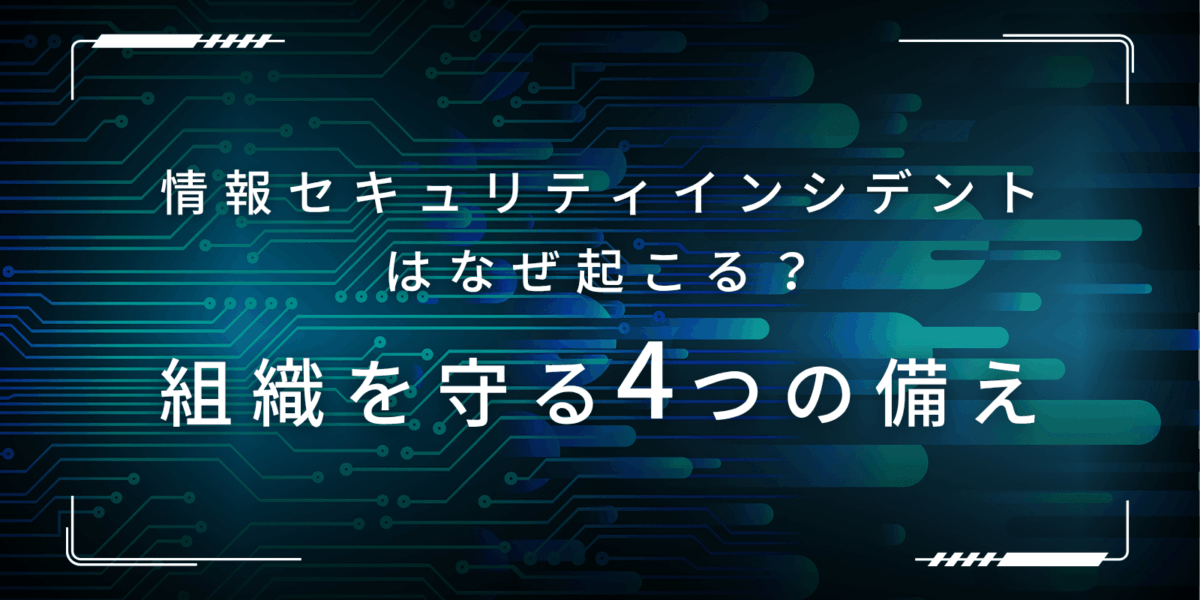

「情報セキュリティインシデント」――この言葉を聞かない日はないほど、企業や組織にとって重大な経営課題となっています。

ひとたび発生すれば、金銭的損失、業務停止、そして何よりも顧客や社会からの信頼失墜といった深刻な事態を招きかねません。

「うちの会社は大丈夫だろうか」「何から対策すればいいのか分からない」といった不安をお持ちの方も多いのではないでしょうか。

本記事では、この「情報セキュリティインシデント」の基本から、特に警戒すべき「人的要因」のリスク、そして実践的な予防策を分かりやすく解説します。

最後まで読めば、情報セキュリティインシデントへの理解が深まり、自社で取り組むべき対策が明確になります。ぜひ、組織の情報資産を守るためのヒントを見つけてください。

1.情報セキュリティインシデントとは「情報資産を脅かす出来事」

情報セキュリティインシデントとは、情報資産を脅かす事故や出来事のことです。

情報資産とは、組織や個人が保有している「ヒト・モノ・カネ」に関する情報のことで、簡単に言えば「データ」です。

このデータを脅かす「事故や出来事(インシデント)」には、漏えいや改ざん、破壊、消失、システム機能の停止などがあります。

そのため、組織にとって情報セキュリティインシデントの予防を行うことは、組織そのものを守るために不可欠であるといえます。

2.インシデント発生が組織に与える影響

一度インシデントが発生すれば、その代償は計り知れません。

事業は停止し、信頼の低下や莫大なコストの発生により、最悪の場合、倒産の危機に直面する可能性すらあります。

インシデントが与える、具体的な影響を見ていきましょう。

(1) 金銭的な損失

システムの復旧や業務の再開にかかる費用、被害を受けた相手への補償など、直接的なコストが発生します。場合によっては数千万円、数億円規模になることもあります。

(2) 業務の停止

サイバー攻撃によって社内システムが使えなくなり、製品やサービスの提供が止まることで、大きな営業損失が発生します。

特に製造業や流通業のようにリアルタイム性の高い業種では、ほんの数時間の停止でも甚大な被害が出るケースがあります。

(3) 取引先や顧客からの信頼の喪失

情報漏えいなどが起きると、「この会社と今後も取引してよいのか」と疑われ、契約の打ち切りや顧客離れに繋がります。

一度失った信頼は、価格や品質をいくら改善しても、すぐに取り戻せるものではありません。

(4) 社会的な評価の低下

インシデントが報道されたりSNSで拡散されたりすることで、「危機管理ができていない会社」という印象が広がり、組織イメージに長期的なダメージを与えることがあります。

その組織が採用や新規取引の場で不利になるなど、直接の被害以外の“見えにくい損失”が続く可能性もあります。

(5) 法令違反とその責任

個人情報保護法などに違反していた場合は、監督官庁からの指導や罰金、さらには訴訟に発展する可能性もあります。

法的責任を問われることで経営者の判断力や統治体制も疑われ、株主からの信用低下にもつながりかねません。

(6) 社内外への対応負荷

従業員の混乱、関係者への説明対応、原因調査と再発防止など、インシデント対応には膨大な時間と労力がかかります。

本来進めるべき事業やプロジェクトが止まってしまうことで、会社全体の生産性や士気にも影響を及ぼします。

3.特に重点を置いた方が良いインシデントは「人的要因」

インシデントを防ぐために特に重点を置くべきは人的要因です。他にも技術的要因、環境的要因など、様々な原因がありますが、人的要因は高い技術のシステムを利用しても防ぎきれないリスクだからです。

ここではインシデントの原因とその詳細を解説します。

(1)インシデントが起こる3つの要因

インシデントが起こる要因としては、大きく3つの要因があります。

- 技術的要因

- 環境的要因

- 人的要因

【技術的要因】

パソコンやシステムに使われているソフトウェアや設定のミス、不具合などが原因になるものです。

(例:古いソフトのまま使い続けたことで、脆弱性を狙った攻撃を受けた。)

【環境的要因】

会社のルールや業務の流れ、外部の業者との関係など、組織の仕組みや働く環境そのものに問題がある場合です。

(例:セキュリティ対策を委託先に任せきりにしていたため、そこから攻撃された。)

【人的要因】

従業員や関係者によるミス、不注意、不正行為など、人の行動が原因になるものです。

(例:メールの宛先を間違えて、個人情報を他の会社に送ってしまった。)

(2)組織でのインシデント10大脅威ランキング【2025年版】

2025年、組織を脅かすものは何でしょうか?

IPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威 2025」によると、巧妙化するサイバー攻撃に加え、組織内部に潜む「人的要因」による情報漏えいも大きな脅威となっています。

ランキングの中で特に注目すべきは、社内の人間が引き起こすインシデントです。

- 4位:内部不正による情報漏えい等

- 10位:不注意による情報漏えい等

これらは悪意の有無に関わらず、組織内部から情報が漏れる危険性を示しています。

【10大脅威ランキング】

| 順位 | 脅威の名称 |

| 1位 | ランサム攻撃による被害 |

| 2位 | サプライチェーンや委託先を狙った攻撃 |

| 3位 | システムの脆弱性を突いた攻撃 |

| 4位 | 内部不正による情報漏えい等(人的要因) |

| 5位 | 機密情報等を狙った標的型攻撃 |

| 6位 | リモートワーク等の環境や仕組みを狙った攻撃 |

| 7位 | 地政学的リスクに起因するサイバー攻撃 |

| 8位 | 分散型サービス妨害攻撃 |

| 9位 | ビジネスメール詐欺 |

| 10位 | 不注意による情報漏えい等(人的要因) |

出典元:情報セキュリティ10大脅威 2025 | IPA 独立行政法人 情報処理推進機構

2025年の情報セキュリティ対策は、最新の技術で外部の攻撃を防ぐだけでなく、組織内部の「人」に起因するリスクにも目を向けることが、これまで以上に重要です。

(3)組織で起こる人的要因のインシデント例

これら「人的要因」は、システムでは完全に防ぎきれないリスクです。従業員のセキュリティ意識や管理体制の強化が必要です。

以下は、実際に起こった人的要因のインシデントと、その再発防止策です。

実際に起こったインシデントとその後の対応を参考にし、あなたの組織で未然に防ぐために活用しましょう。

事例1:顧客情報を持ち出し、転職先で使用(内部不正)

東急リバブル(2024年8月発表)では、元社員が不動産登記簿から得た2万5,406件の個人情報(氏名・マンション名・部屋番号など)を持ち出し、転職先でDM送付に利用されていた。同社は刑事告訴を視野に警察に相談。

【再発防止策】

- 個人情報の取り扱いについて、全従業員(退職予定者を含む)への再教育を実施

- 社内ルールの徹底に向けた定期的な社員教育の再実施

- 従業員のシステム利用時の非通常動作の検知システム(導入済)の監視強化

- 従業員の外部へのデータ送信時の監視強化

- 社内業務管理システムへのアクセス制限の見直し

事例2:顧客情報の誤送信による流出(不注意)

帝国データバンク(2024年7月発表)では、複数の社員が社内ルールに反して、見積書作成に使用するツールを見積書とともに顧客にメールで送付していた。ツールは人事情報が再表示できる状態で、過去の従業員や業務委託スタッフの個人情報が流出した。

【再発防止策】

- 情報セキュリティ管理体制の見直し

- 従業員等への個人情報の取扱いについての教育、

- 啓蒙の強化

事例3:業務委託先が私物HDDを使用し、データを削除せずに廃棄(不注意)

BANDAI SPIRITS(2024年6月発表)では、開発保守業務を委託された従業員が2019年11月に私物の外付けHDDを業務に使用し、2023年12月にデータを削除せずにそのHDDを廃棄。2024年4月、第三者がHDDを入手し、データが残っていることを指摘。調査の結果、プレミアムバンダイの顧客情報も含まれていたことが判明した。

【再発防止策】

- 委託先に対する個人情報保護管理・情報管理・情報セキュリティ管理に関する安全管理措置の強化を指導

- 定期的な確認

4.インシデントを防ぐために押さえておきたい4つの備え

インシデント(情報漏えいやシステム障害など)を未然に防ぐには、「人・仕組み・技術」の視点から対策を取ることが重要です。具体的な予防策を紹介します。

(1) 人的ミスや内部不正を防ぐための教育とルール整備

①情報セキュリティ教育の継続的実施

定期的なセキュリティ研修を通じて、「なぜその行動がリスクになるのか」を理解させることがカギです。社員が「なんとなく」ではなく、「明確な理由と責任感」を持って行動できる状態を目指します。

②明確な社内ルールと罰則の整備

情報の持ち出しや外部利用について、禁止事項をルールとして文書化し、違反時の対応もあらかじめ定めておきます。こうしたルールは「信頼される組織」であるための最低限の土台です。

③重要データへのアクセス制御

機密情報にアクセスできる人を最小限に抑える「最小権限の原則」を徹底し、不必要なアクセスを防止します。

(2) 外部攻撃に備えるシステムと体制の強化

①多層防御(Defense in Depth)の導入

1つの対策だけでなく、「ウイルス対策ソフト」「ファイアウォール」「メールフィルタ」「脆弱性管理」などを組み合わせ、攻撃の侵入口を減らします。

②ソフトウェアの定期更新と脆弱性対策

OSやアプリに脆弱性(セキュリティの穴)が見つかるたびに修正される「アップデート」は、攻撃の入口を塞ぐ大事な対策です。

③システム監視とログ管理

異常があったときにすぐ気づけるよう、アクセス履歴やエラーログなどを継続的に確認します。「見えていない」状態こそが、攻撃者にとって最も都合のよい状況です。

(3) 外部委託先の管理と契約の見直し

①セキュリティ義務を明記した契約

業務委託先が情報を扱う場合、そのセキュリティレベルを契約書で明記し、遵守を求める必要があります。

②委託先への監査や確認の実施

「任せたから大丈夫」ではなく、「信頼のうえに確認する」ことが重要です。定期的なチェックでルールが守られているかを確かめましょう。

(4) 経営層の関与と組織全体の取り組み

①経営層のリーダーシップ

セキュリティはIT部門だけの問題ではありません。トップが本気で取り組む姿勢を見せることで、全社員の意識が変わります。

②組織全体でのリスクコミュニケーション

現場で発見されたリスクやヒヤリ・ハット事例を、全社で共有できる体制が未然防止の大きな武器になります。

5.継続的な対策のためには「ISMS認証」取得がおすすめ

情報セキュリティ対策を継続的に行い、組織全体でそのレベルを向上させる有効な手段として、「ISMS(情報セキュリティマネジメントシステム)認証」があります。

ISMS認証は「大切な情報・データを流出させたり改ざんされたりすることなく、適切に管理するために組織が構築する枠組み」のことです。

ISMSの核心は、「計画(Plan)→実行(Do)→点検(Check)→改善(Act)」というPDCAサイクルを回し続けることにあります。これにより、一度対策を講じたら終わりではなく、変化する脅威や組織の状況に合わせて、情報セキュリティの取り組みを継続的に見直し、強化していくことが可能になります。

特に、技術的な対策だけでは防ぎきることが難しい「人的要因」によるインシデントにも効果があります。具体的には、

- 明確な情報セキュリティルールの策定と全従業員への周知徹底

- 継続的な教育・訓練によるセキュリティ意識と知識の向上

- 役割と責任の明確化による内部統制の強化と不正抑止

といった活動がISMSの枠組みの中で体系的に実施されるため、従業員の不注意によるミスや内部不正のリスクを低減するのに役立ちます。

このように、ISMS認証の取得・運用は、技術だけではカバーしきれない人的要因を含む、組織全体の情報セキュリティレベルを底上げし、社会的な信頼性を高めるための非常に有効な手段と言えるでしょう。

ISMS認証について、詳しくはこちらをご覧ください。

6.まとめ

情報セキュリティインシデントとは、情報資産を脅かす事故や出来事のことです。

情報セキュリティインシデントが発生すると、組織にはさまざまな深刻な影響が生じます。

- 金銭的な損失

- 業務の停止

- 取引先や顧客からの信頼の喪失

- 社会的な評価の低下

- 法令違反とその責任社内外への対応負荷

インシデントが起こる要因としては、大きく3つの要因があります。

- 技術的要因

- 環境的要因

- 人的要因

特に、「人的要因」は、システムでは完全に防ぎきれないリスクです。従業員のセキュリティ意識や管理体制の強化が必要です。

インシデントを防ぐために備えておきたいことは、以下の4つです。

- 人的ミスや内部不正を防ぐための教育とルール整備

- 外部攻撃に備えるシステムと体制の強化

- 外部委託先の管理と契約の見直し

- 経営層の関与と組織全体の取り組み

そして、これらの対策を一過性のものとせず継続的に改善していくためには、「ISMS認証」のような確立されたマネジメントシステムを導入し、組織全体でPDCAサイクルを回し続けることが最も効果的です。

情報セキュリティ対策は、「これをやっておけば万全」というゴールがあるわけではありません。組織を取り巻く環境や新たな脅威の出現に応じて、常に見直しと改善を続けていきましょう。

ISO・Pマーク(プライバシーマーク)の認証・更新も安心

認証率100% ✕ 運用の手間を180時間カット!

信頼の「認証パートナー」が無料相談を受付中!

一目でわかる

認証パートナーのサービス紹介資料

8,000社以上の支援実績に裏付けされた、

当社サービスの概要を紹介しております。

資料の内容

- ・当社の『サポート費用・内容』

- ・取得までの『スケジュール』

- ・コンサル会社を選ぶ際の『ポイント』

- ・認証パートナーと『他社との違い』

- ・お客様のお声

ISMS(ISO27001)認証パートナー

サービスのご案内

認証パートナーの専門コンサルタントが御社の一員となって事務局業務を行います。

お客様の作業は審査機関との窓口役だけ。それ以外はすべてお任せください。

-

Pマーク

個人情報保護マネジメントシステム

高い保護レベルの個人情報保護マネジメントシステムを確立し、運用していることを示します。

認証パートナーなら、個人情報漏えい防止の観点も踏まえたサポートを実現します。Pマークの認証ページへ -

ISO9001

品質マネジメントシステム

品質マネジメントシステムは一貫した製品・サービスを提供し、顧客満足を向上させるための規格です。

認証パートナーなら、負担が増える形だけのISOではなく、より現場の実態に沿ったISOを実現します。ISO9001の認証ページへ -

ISMS・ISO27001

情報セキュリティマネジメントシステム

情報セキュリティマネジメントシステムは企業・組織の情報を守る規格です(ISMSとISO27001は同義)。

認証パートナーなら、情報セキュリティリスクへの対応計画、緊急時の対応計画踏まえPDCAサイクル回せるような仕組み作りを実現します。ISMS/ISO27001の認証ページへ -

ISO14001

環境マネジメントシステム

環境マネジメントシステムは環境を保護し、変化する環境状態に対応するための組織の枠組みを示します。

認証パートナーなら、課題になりがちな環境法令の対応についても一緒にサポート致します。ISO14001の認証ページへ -

ISO27017など各種対応規格

ISO27017やISO22000など各種規格もお得に 新規取得や運用・更新ができます。ご気軽にお見積りください。

ISO27017など各種対応規格ページへ -

複数規格の同時取得

ISOやプライバシーマークを同時に認証取得すると費用や工数を抑えることができます。安心してご相談ください

複数規格の同時取得ページへ

- © 2022 Three A Consulting Co., Ltd.